Machete es el nombre utilizado por un grupo de hackers que parece ser hispano parlamente. En el código del malware aparecen palabras escritas en español. Se activo en 2014 y desde entonces es estudiado por Kasperky. Este programa es usado un 75% en Venezuela, su país preferido.

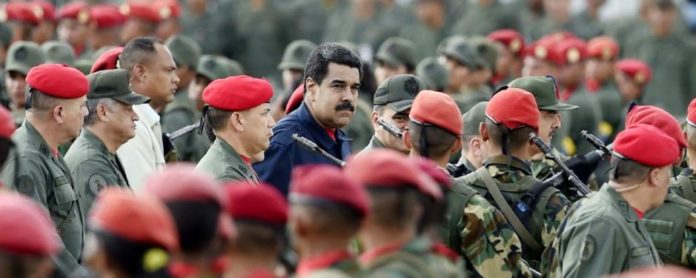

La empresa ciberseguridad ESET analizó más de 50 computadoras comprometidas con el virus, de las cuales el 75% pertenecen a altos efectivos de régimen de Nicolás Maduro, destacó el portal de ABC.

La finalidad de Machete en Venezuela es localizar documentos confidenciales sobre el posicionamiento y el movimiento de tropas. También buscan información sobre educación, seguridad policial y política exterior. El investigador de ESET, Josep Albors asegura que Machete tiene gran conocimiento de la jerga militar.

Malware hace referencia a cualquier tipo de software malicioso que trata de infectar un ordenador o un dispositivo móvil. Los hackers los utilizan con múltiples finalidades. Para extraer información personal o contraseñas, robar dinero o evitar que los propietarios accedan a su dispositivo, por ejemplo.

La hipótesis de su hispanidad se basa en que aparecen, en el registro de pulsaciones de teclado (keystrokes logs) y los datos del portapapeles, palabras en español. Al comienzo ambos aparecían escritos en inglés, lo cual, según ESET, podría ser indicio de ćodigo copiado.

Algunos conocedores de la materia mantienen que el código y registros en español no significan que el grupo sea de habla hispana. Quizá corresponda a una forma de distraer su verdadero origen, señalan.

Machete en Venezuela

Inicialmente Machete comenzó a tener presencia en toda Latinoamérica pero se ha concentrado más Ecuador (16%), Colombia (7%), Nicaragua (2%), y finalmente Venezuela (75%), donde se encuentran la mayoría de sus acciones.

La forma de infectar el equipo objetivo se hace así: Machete envía correos electrónicos directamente a sus víctimas. Los emails van pasando de un blanco a otro. Los correos contienen un enlace o un adjunto con un archivo comprimido y autoextraíble. Este último cual ejecuta el malware al mismo tiempo que abre un documento que utiliza como señuelo.

Documentos reales para engañar

Los documentos de Machete son reales. Los roban en ataques previos, lo que facilita engañar a sus blancos. Son usados como señuelo. Se envían y reciben varias veces al día en las organizaciones objetivo del malware. De esta manera los atacantes elaboran correos electrónicos de phishing que resultan ser muy convincentes. El correo electrónico phishing engaña al usuario y robarle información confidencial, claves de acceso, datos bancarios, entre otros. Se hace pasar como un sitio de confianza.